実行プロセス追跡方式によるコマンド回避の根本的なブロック

2024年11月22日

リナックスプロセス実行制御およびセキュリティ強化ソリューション

Linuxシステムでは、ユーザーが実行権限を持つプログラムをSSHセッションで自由に実行することができます。しかし、システムのセキュリティと安定性を保つためには、特定のプログラムの実行を制限しなければならない場合があります。システムでは、基本的にrootユーザーと一般ユーザーを区別し、実行権限を区分けするメカニズムを提供していますが、この程度の制御では十分でない場合もあります。このような制御を行うためには、プロセスの生成と実行をリアルタイムで監視し、必要に応じてブロックする技術的な基盤が必要です。

本ホワイトペーパーでは、Linuxカーネルレベルでの低レベルプロセス監視と制御を実現するソリューションを紹介します。私たちのソリューションは、以下の主要機能を実装しています:

リアルタイム子プロセス監視

実行禁止プログラムの検出

制限されたプログラム実行時の即時遮断

これらの機能は、将来的なユーザーごとの権限管理、詳細な監査ログ記録、ポリシー管理など、高度なセキュリティソリューションを実現するための技術的基盤となります。

問題

多くの組織、特に金融、医療、公共機関では、システムへのすべてのアクセスと操作を記録する規制要件があります。ISMS-P、ISO/IEC 27001、PCI DSS、SOCなどのセキュリティ認証は、誰が、いつ、どの操作を行ったかを追跡できることを求めています。

これらの操作記録は、事故の予防と調査にも重要な役割を果たします。管理者の誤操作によるシステム障害や悪意のある内部者によるデータ漏洩試行を事前にブロックできます。問題が発生した際も、作業履歴を通じて迅速に原因を特定し、必要に応じて以前の状態に復元することができます。

システム管理者の作業履歴を記録し、制御することで責任を強化することができます。承認されていない操作や機密情報へのアクセスを効果的に管理でき、これが結果的にシステム運用の安定性と効率の向上に繋がります。

これらの要件は、Linuxの基本的なユーザー権限システムやシステムログだけでは完全に満たすことができません。したがって、ユーザーの操作を監視し、制御できる追加のセキュリティシステムが必要です。

アイデア

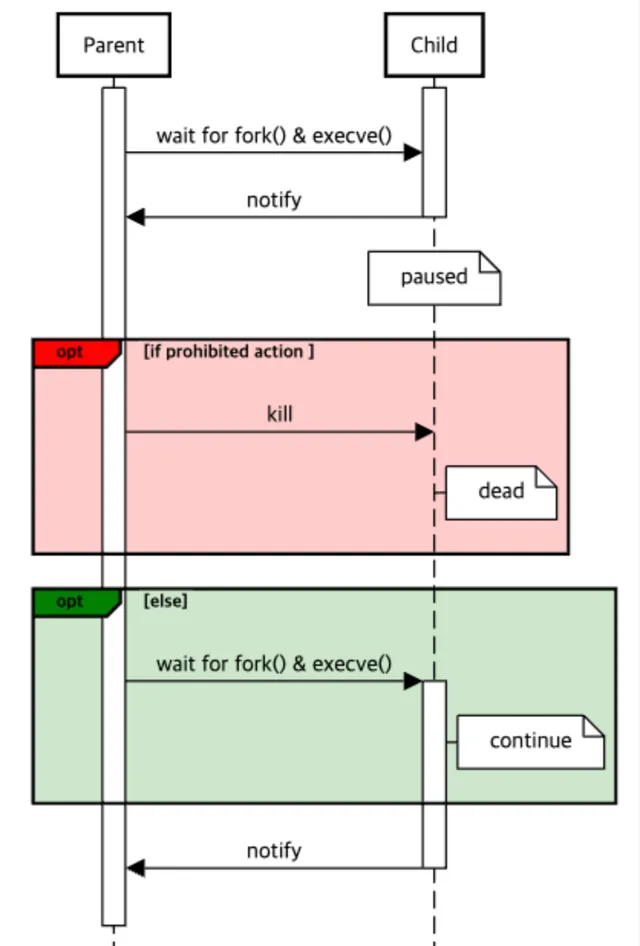

私たちは、SACソリューションにおいて、システムユーザーが実行するコマンドに対する監査と制御機能を提供します。特に、コマンド制御機能はシステムレベルの低レベルアプローチを使用し、実行ファイルがロードされる直前に、事前に定義されたセキュリティポリシーに基づいて検証を行うように実装されています。この方式は、実装がシンプルでありながら、シェルスクリプト内にコマンドを隠す、エイリアスを利用するなどの様々なケースを考慮する必要がないため、非常に効果的です。

この構造の利点は以下の通りです:

システムコールフッキング技術を活用し、コマンド実行のタイミングで介入することで、回避試行を根本的にブロックします。ユーザーがどのようにコマンドを実行しようとしても、私たちのソリューションの検証を回避することはできません。

アプリケーションレベルではなくシステムレベルで動作するため、特定の環境やシェルに依存しません。

様々なケースを考慮する必要がないため、コードがシンプルで安定しています。

この方法を使用することで、私たちは競合他社と比較して、はるかに堅牢で効果的に動作するブロックソリューションを実装できました。次のセクションでは、このブロックプログラムがどのように動作するかを示します。

デモ

/usr/bin/dfの実行をブロックするように設定し、テストを実施しました。

シンボリックリンクのブロック

logan@ip-xxx-xxx-xxx-xxx:~$ ls -l hellolrwxrwxrwx 1 logan logan 11 Nov 6 11:35 hello -> /usr/bin/dflogan@ip-xxx-xxx-xxx-xxx:~$ ./hello[963713:./hello] ./hello blocked!Killedエイリアスのブロック

logan@ip-xxx-xxx-xxx-xxx:~$ alias hi=dflogan@ip-xxx-xxx-xxx-xxx:~$ hi[963927:/usr/bin/df] /usr/bin/df blocked!Killedスクリプトを通じた実行ブロック

test1.shはdfを実行します。test2.shはtest1.shを呼び出し、test1.shがdfを呼び出します。

$ cat test1.sh"type-content-mono code-token-comment">#!/bin/bash</span> df$ ./test1.sh[964362:/usr/bin/df] /usr/bin/df blocked!./test1.sh: line 3: 964362 Killed df $ cat test2.sh"type-content-mono code-token-comment">#!/bin/bash</span> ./test1.sh$ ./test2.sh[964480:/usr/bin/df] /usr/bin/df blocked!./test1.sh: line 3: 964480 Killed df実行ファイルを隠そうとする試みのブロック

dfという実行ファイル名が表示されないようにするために遊び心でスクリプトを作成しました。このスクリプトは、引数の最初の文字を組み合わせてコマンドを作成して実行します。"delta foxtrot"の最初の文字を組み合わせると"df"になります。

$ cat test3.sh"type-content-mono code-token-comment">#!/bin/bash</span> "type-content-mono code-token-comment"># make command with first characters of arguments</span>command=""for arg in "$@"; docommand+=""type-content-mono code-token-variable">${arg</span>:0:1}"done "type-content-mono code-token-comment"># execute command</span>"type-content-mono code-token-variable">$command</span>$ ./test3.sh delta foxtrot[964891:/usr/bin/df] /usr/bin/df blocked!./test3.sh: line 10: 964891 Killed"type-content-mono code-token-variable">$command</span>上記のさまざまな状況をテストしたデモ映像です。

いくつかのデモをお見せしましたが、実際にどの経路で実行されているかは重要ではありません。プロセスが実行される瞬間を直接ブロックするため、許可されていないプログラムの実行をほぼ確実にブロックできると考えていただいて問題ありません。

リアルタイムコマンドブロックによる先制的セキュリティ強化ソリューション

従来のログベースのモニタリングが事後分析に重点を置いていたのに対し、このソリューションは危険なコマンドの実行をリアルタイムでブロックします。システム管理者は、悪意ある操作や誤操作による危険なコマンドの実行を心配する必要がなくなります。リスク要因が実際の被害を引き起こす前にブロックされるためです。

本書ではシステムコールを監視し、特定の実行ファイルの実行をブロックする方法を説明しましたが、この技術はより広範なセキュリティ制御を可能にします。例えば、/usr/bin/rmコマンドをブロックする代わりに、unlink()システムコール自体をブロックすることで、ファイル削除の試行をより根本的なレベルで制御することができます。

また、このようなシステムコールレベルの制御機能に詳細な監査ログを追加することで、強力なセキュリティソリューションに発展させることができます。ブロックされたコマンドやシステムコールに関する情報だけでなく、実行を試みたユーザー、試行時刻、実行環境などを記録し、セキュリティ監査やインシデント分析に活用できます。

さらに、この技術は以下のような追加機能で拡張できます:

ユーザーやグループごとの異なるセキュリティポリシーの適用

特定の時間帯や状況に応じた柔軟な制御ルールの設定

セキュリティ監視システムとの連携によるリアルタイム通知

機械学習を活用した異常行動の検出

これらの拡張機能は、組織のセキュリティ要件が高まるにつれて段階的に実装できます。QueryPieは、顧客のニーズに合わせた新しいセキュリティ機能を継続的に発掘・開発し、より安全なシステム環境を作り上げるパートナーとして貢献していきます。ご支援が必要な場合や、共に取り組みたい提案があれば、いつでもご連絡ください。